与这款名为“USBee”的新型令人兴奋的数据过滤工具相比,我们的经典黑客工具列表突然看起来相当苍白。

被称为“USBee”,因为它以与飞行中的蜜蜂类似的方式运行,这种黑帽工具(我们看不到白色的用途...)确实感觉到一个新时代的开始。网络安全社区已经知道了一段时间了,事实上,几年前(之前的许多文件之一)(前国家安全局承包商爱德华·斯诺登)泄漏的文件具体描述了修改后的USB设备如何允许黑客从目标计算机中删除数据,即使他们与互联网或其他网络(“Air-Gapped”)实体断开连接。爱德华·斯诺登(Edward Snowden)透露的是“CottonMouth”的代码。

研究人员已经能够对这项技术进行逆向工程,并开发出可以将未经修改的USB设备转变为可以从类似“空格”框中发送大量数据的发射器进一步实现的软件。

值得一提的是,这不是Ben-Gurion大学的这些研究人员第一次; 已经利用USB设备使空中密码的 计算机秘密地通信数据BitWhisper,AirHopper, GSMem和Fansmitter,但这里的区别在于,他们以前的例子,黑客不得不引入一个已经包含修改硬件的恶意USB设备。有了USBee,该队(Mordechai Guri, Matan Monitz和Yuval Elovici) - 创建软件,将受感染的主机用于使用平均和“干净”的USB驱动器作为发射器。USBee以每秒80字节的速度发送数据,这足以在十秒钟内窃取4096位加密密钥。一旦发送,数据由GNU无线电供电的接收机和解调器读取。

它是如何工作的?

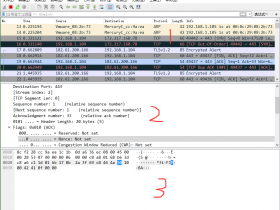

恶意软件通过使用“USB数据总线以创建连接的USB设备的电磁辐射”,然后[能够]通过电磁波调制任何二进制数据并将其传输到附近的接收器。“ 这是官方白皮书。

有限制?

这个网络攻击确实有其限制,主机(目标)必须首先被感染到某种方式,并且为了拦截代码,黑客需要将接收器放在靠近位置(范围约为9-26英尺) 。与这款名为“USBee”的新型令人兴奋的数据过滤工具相比,我们的经典黑客工具列表突然看起来相当苍白。

工具免费使用教程地址:

https://www.youtube.com/watch?v=E28V1t-k8Hk