Dsniff是一个著名的网络嗅探工具包、高级口令嗅探工具、综合性的网络嗅探工具包。

dsniff是一个处理FTP,Telnet,SMTP,HTTP,POP,POPpass,NNTP,IMAP,SNMP,LDAP,Rlogin,RIP,OSPF,PPTP MS-CHAP,NFS,VRRP,YP / NIS,SOCKS,X11, CVS,IRC,AIM,ICQ,Napster,PostgreSQL,Meeting Maker,Citrix ICA,Symantec pcAnywhere,NAI Sniffer,Microsoft SMB,Oracle SQL * Net,Sybase和Microsoft SQL协议。

dsniff自动检测并最低限度地解析每个应用程序协议,只保存有趣的位,并使用Berkeley DB作为其输出文件格式,只记录唯一身份验证尝试。完整的TCP / IP重组由libnids提供。

dsniff是网络审计和渗透测试工具的集合。

1、dsniff,filesnarf,mailsnarf,msgsnarf,urlsnarf和webspy被动地监控网络中的有趣数据(密码,电子邮件,文件等)。

2、arpspoof,dnsspoof和macof有助于拦截攻击者通常不可用的网络流量(例如,由于第2层交换)。

3、sshmitm和webmitm通过利用ad-hoc PKI中的弱绑定来实施针对重定向SSH和HTTPS会话的主动中间人攻击。

4、其它工具,包括tcpkill、tcpnice。

提示:请不要滥用此软件。

用法:

dsniff [-cdmn] [-i interface | -p pcapfile] [-s snaplen] [-f services] [-t trigger[,...]] [-r|-w savefile] [expression]

选项:

-C 执行半双工TCP流重组,以处理非对称路由流量(例如,当使用arpspoof拦截为本地网关绑定的客户端流量时)。

-d 启用调试模式。

-m 启用自动协议检测。

-n 不要将IP地址解析为主机名。

-i interface 指定要侦听的接口。

-p pcapfile 而不是处理在网络上观察到的数据包内容,处理给定的PCAP捕获文件。

- snaplen 最多分析每个TCP连接的第一个snaplen字节,而不是默认的1024。

-f services 从服务文件加载触发器。

-t trigger[,...] 从逗号分隔列表中加载触发器,指定为port / proto = service(例如80 / tcp = http)。

-r savefile 从使用-w选项创建的保存文件读取嗅探会话。

-w file 将嗅探会话写入保存文件,而不是解析并打印出来。

expression 指定一个tcpdump过滤器表达式来选择要嗅探的流量。在挂断信号dsniff将其当前触发表转储到dsniff.services。

示例:

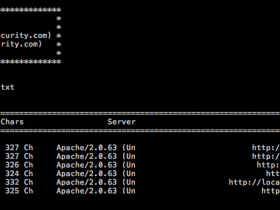

1、直接嗅探,kali linux默认用的是接口是eth0;

root@kali:~# dsniff

dsniff: listening on eth0

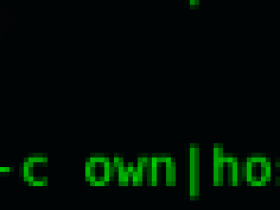

2、用 dsniff 工具包中的“arpspoof”工具;如果你要用其它工具,原理也是一样的;

root@kali:~# arpspoof -help

Version: 2.4

Usage: arpspoof [-i interface] [-c own|host|both] [-t target] [-r] host

Dsniff效果评价:

由于Dsniff是一个工具集合,它包括了很多的工具;因此需要仔细的学习才能真正的明白它的用处,否则你会觉得它并没有什么用处?

Dsniff官网下载地址:https://monkey.org/~dugsong/dsniff/

在线视频:

优酷:

腾讯:

爱奇艺:

乐视: