白盒测试

1、搭建成功后,利用WEB漏洞扫描工具探针

2、利用网站的源码进行代码审计挖掘漏洞

准备工作:

定点漏洞挖掘:

漏洞产生:函数、可控变量

例如:SQL注入

函数关键字:mysql_connect、mysql_select_db、mysql_query

可控变量关键字:$_GET、$_POST、$_REQUEST、$_SERVER等

分析漏洞产生条件 ->漏洞关键字 ->利用工具查找关键字 ->分析文件名进行判断筛选 ->对文件进行代码分析,跟踪变量 ->确定是否存在漏洞?

附加:

数据库监控工具:Seay源代码审计系统

随缘漏洞挖掘:

1、文本批量查找工具

例子:某QQ业务系统程序源码漏洞发现:

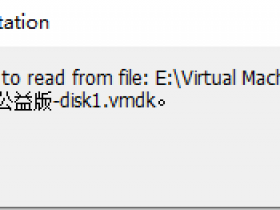

1、漏洞扫描工具“Netsparker”未获取到有价值的漏洞信息

2、源码分析,代码审计

网站输出业务ID 存在可控变量

保存订单 存在可控变量

输出订单 存在可控变量

输出业务限制 存在可控变量

......

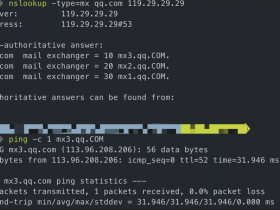

发现:PHP HTTP_X_FORWARDED_FOR SQL注入漏洞

漏洞利用

某Drupal漏洞测试:www.babakimaz.com

CMS识别 利用CMS漏洞进行测试

国内CMS漏洞查找:百度搜索 seebug等漏洞平台

国外CMS漏洞查找:国外漏洞平台

www.exploit-db.com

cn .0day .tday

常规测试:

漏洞扫描

目录扫描

......

框架类代码审计

框架类:thinkphp、yii

找到thinkphp入口文件(index.php)

define('PROJECT_PATH',SITE_PATH.'lvyecms/');

对应文件

URL访问

开启Trace调试

实例1:Lvyecms任意文件删除(thinkphp3.2.3)

index.php?g=Template&m=Style&a=delete&dir=.....//Application/Install/&file=install.lock

实例2:微盘21系统SQL注入(thinkphp5)

可观看:

thinkphp框架审讯:https://www.ichunqiu.com/course/59001