旨在解决渗透测试中遇到的各种疑难问题

测试目标分类:

WEB,APP,PC,SERVER等

APP:

1.利用抓包分析APP数据包

2.利用反编译逆向APP分析

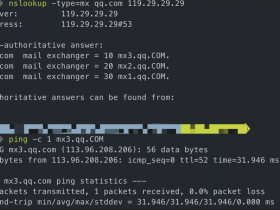

1.信息收集

端口

www.xiaodi8.com

www.xiaodi8.com:8080

真实:

http://wiseweb.jzfz.com.cn/portal/LoginBegin.aspx

http://wiseweb.jzfz.com.cn:8080/login.jsp

发现:

端口扫描获取 Nmap

目录

www.xiaodi8.com 门户 phpcms

www.xiaodi8.com/bbs/ 论坛 discuz

www.xiaodi8.com/old/ 旧版 phpwind

发现:

1.爬行

2.扫描

IP

#子域名

1.同服务器

2.同网段服务器

收集:备案信息,网站脚本,数据库,操作系统等

https://blog.csdn.net/qq_41453285/article/details/94888750

cms程序

开源的网站源码程序,如dedecms,discuz,phpcms,WordPress等

*部分网站也会采用不开源或内部源码搭建

1.开源

源码可以下载到,直接进行代码审计(漏洞挖掘)

利用网上公开的漏洞进行测试验证

2.内部

黑盒测试,只能扫漏洞,测试漏洞

cms识别技术 指纹识别

平台识别 bugscaner 云悉

工具识别 whatweb 御剑指纹识别

中间件

实验:nginx解析漏洞利用

1.通过访问网站发现中间件为nginx

2.通过网站自带的上传功能上传图片

3.利用解析漏洞访问形式去触发图片后门代码

*通过判断网站使用的中间件,尝试中间件漏洞的验证和利用

第三方

如何获取第三方软件是否存在?

一般采用端口扫描探针

演示1:HFS第三方软件服务漏洞利用

1.通过端口扫描探针到目标存在8080端口

2.访问获取是第三方软件HFS调用

3.利用公开的HFS漏洞进行验证利用

演示2:phpmyadmin文件包含漏洞利用

1.通过web扫描探针到网站存在phpmyadmin

2.通过phpmyadmin公开漏洞进行验证利用

拓展玩法:

利用phpmyadmin特性,执行sql命令时会将执行的代码写入到session中,

再利用包含漏洞包含该session文件(session文件以cookie中的值命名)

代码:后门代码

select '<?php eval($_POST[x]);?>'

2.漏洞发现

#漏洞问题

1.登录类网站扫描

带入登录扫描

带入cookie扫描

2.开源CMS网站程序

3.其他漏洞测试

WEB漏洞

漏洞分类:sql注入,xss跨站,文件上传,代码执行,文件包含等

漏洞影响:漏洞能干嘛?能实现什么目的?

漏洞扫描:AWVS,Appscan,Netsparker等

1.漏洞扫描发现注入漏洞

2.利用sqlmap进行注入测试

系统漏洞

漏洞扫描:nessus,openvas

大部分结合MSF

#漏洞具体发现形式

黑盒测试:扫描,探针,搜索等

sql注入

文件上传

XSS跨站

代码执行

逻辑越权

......

白盒测试:代码审计

3.漏洞利用

4.权限提升

5.横向渗透

安全

#安全加固,自定义

#安全开发,自定义

#赛制练习,自定义

#其他补充,自定义

附:常见靶场

xxelab

xssdemo

ssrflab

pikachu

xssdemo