扫描漏洞会遇到需要用户先登陆的问题

1、登陆类网站扫描

带入登陆扫描

带入cookie扫描

2、开源CMS网站程序

一般不用扫描,知道是什么开源程序?哪个版本?直接网上搜索相应的漏洞就可以了。

一、漏洞分类

WEB漏洞

漏洞分类:SQL注入、XSS跨站、文件上传、代码执行、文件包含等。

漏洞影响:漏洞能干什么?能实现什么目的?

漏洞扫描工具:AWVS、Appscan、Netsparker等。

1、漏洞扫描发现注入漏洞

2、利用sqlmap进行注入测试

系统漏洞

漏洞扫描工具:Nessus、Openvas

大部份结合MSF

二、漏洞具体发现形式

黑盒测试:扫描,探针,搜索等

sql注入

文件上传

XSS跨站

代码执行

逻辑越权

......

漏洞扫描:专业扫描工具去判定(SQL注入,XSS跨站等)

漏洞探针:人为寻找漏洞去测试(第三方软件或中间件等)

案例:业务逻辑

1、订单金额修改

2、短信接口枚举

3、任意信息查看

......

原因:

可能需要登陆状态操作

可能需要变换参数测试

白盒测试:代码审计

有些漏洞是可以通过扫描工具去发现的,部份漏洞是必须要人为去测试发现的。

漏洞分类:

SQL注入、文件上传、xss跨站、代码执行、命令执行、逻辑越权、目录遍历等。

可以用扫描工具获取到

dedecms某处注入、phpcms某处上传、discuz某处代码执行、thinkphp5代码执行等。

无法用扫描工具获取到,需要特定的漏洞插件或专用工具探针,(例如:http://www.bugscan.net/)也可以使用公开文档资料判定。

关于漏洞扫描需要采用两种扫描:

1、awvs扫描

2、cms插件扫描

登陆页面渗透测试常见的几种思路与总结:

https://xz.aliyun.com/t/6282

漏洞发现关注应用:

新闻列表

登陆地址

用户中心

后台管理

第三方插件

案例:某微盘交易漏洞测试

1、自带框架漏洞1

2、自带框架漏洞2

3、注册未过滤XSS

4、注册逻辑越权

如何判定网站框架或CMS?

1、了解常见的框架或cms漏洞

2、xss漏洞攻击的理解

3、逻辑越权理解,攻击理解

关注是否存在APP?

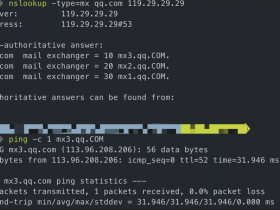

关注是否存在服务端口?

关注是否存在旁注站点?

关注是否存在敏感文件?

关注是否存在系统安全?

关注是否存在口令安全?

.......

三、漏洞利用

漏洞的产生:

可控变量与函数

什么样的函数将导致什么样的漏洞?

$_GET、$_POST、$_COOKIE、$_REQUEST、$_FILES、$_SERVER

漏洞的影响:

1、用于实战(强调权限)

2、用于挖掘(强调漏洞)

3、用于加固(强调漏洞)

SQL注入

SQL注入工具:sqlmap、havij、pangolin、超级注入工具、啊D、明小子

数据库类型:Access、mysql、mssql、oracle、postsql、db2、sybase等

文件上传:

文件上传抓包工具:burpsuite、fiddler、fuzz上传字典(模糊测试)

fuzz应用案例:

测试WAF注入或上传绕过时,经常需要对待特定关键字或格式进行变异进行绕过测试。

XSS跨站

xss平台:beef、xsser

xss主要结合其它漏洞或方法进行攻击

代码执行

命令执行

文件包含

目录遍历

CSRF攻击

业务逻辑

XML

SSRF

......

加固:

1、引用安全软件

2、直接对应修复

漏洞利用问题:

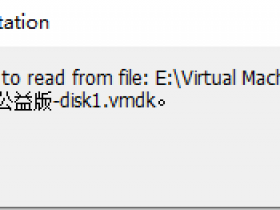

1、安全软件拦截

2、漏洞自身问题(例如:漏洞误报)