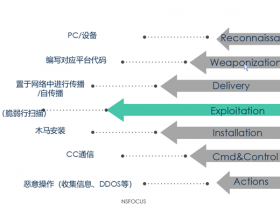

恶意样本的追踪溯源需要以当前的恶意样本为中心,通过对静态特征和动态行为的分析,解决如下问题: 谁发动的攻击?攻击背景是什么? 攻击的意图是什么? 谁编写的样本? 样...

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册

恶意样本分析手册