用法:

python commix.py [选项(s)]

选项:

-h,--help显示帮助并退出。

一般:

这些选项与一般事项有关。

-v VERBOSE 详细程度(0-4,默认值:0)。

--version 显示版本号并退出。

--output-dir = OUT .. 设置自定义输出目录路径。

-s SESSION_FILE 从存储的(.sqlite)文件加载会话。

--flush-session 刷新当前目标的会话文件。

--ignore-session 忽略存储在会话文件中的结果。

-t TRAFFIC_FILE 将所有HTTP流量记录到文本文件中。

--batch 不要求用户输入,使用默认行为。

--charset = CHARSET 用于数据检索的强制字符编码。

目标:

必须提供此选项来定义目标URL。

-u URL,--url = URL 目标URL。

--url-reload 命令执行后重新加载目标URL。

-l LOGFILE 从HTTP代理日志文件解析目标。

-m BULKFILE 扫描文本文件中给出的多个目标。

-r REQUESTFILE 从文件加载HTTP请求。

--crawl = CRAWLDEPTH 从目标网址开始抓取网站(1-2,默认值:0)。

-x SITEMAP_URL 从远程站点地图(.xml)文件解析目标。

请求:

这些选项可用于指定如何连接到目标URL。

--data = DATA 通过POST发送的数据字符串。

--host = HOST HTTP主机头。

--referer = REFERER HTTP Referer头。

--user-agent = AGENT HTTP User-Agent头。

--random-agent 使用随机选择的HTTP User-Agent头。

--param-del = PDEL 设置用于分割参数值的字符。

--cookie = COOKIE HTTP Cookie头。

--cookie-del = CDEL 设置用于分割cookie值的字符。

--headers = HEADERS 额外标题(例如“Header1:Value1 \ nHeader2:Value2”)。

--proxy = PROXY 使用HTTP代理(例如“127.0.0.1:8080”)。

--tor 使用Tor网络。

--tor-port = TOR_P .. 设置Tor代理端口(默认值:8118)。

--auth-url = AUTH_ .. 登录面板URL。

--auth-data = AUTH .. 登录参数和数据。

--auth-type = AUTH .. HTTP验证类型(例如“基本”或“摘要”)。

--auth-cred = AUTH .. HTTP身份验证凭据(例如“admin:admin”)。

--ignore-401 忽略HTTP错误401(未经授权)。

--force-ssl 强制使用SSL / HTTPS。

--ignore-redirects 忽略重定向尝试。

--retries = RETRIES 连接超时时重试(默认值:3)。

枚举:

这些选项可用于枚举目标主机。

--all 检索一切。

--current-user 检索当前用户名。

--hostname 检索当前主机名。

--is-root 检查当前用户是否具有root权限。

--is-admin 检查当前用户是否具有管理员权限。

--sys-info 检索系统信息。

--users 检索系统用户。

--passwords 检索系统用户密码哈希。

--privileges 检索系统用户权限。

--ps-version 检索PowerShell的版本号。

文件访问:

这些选项可用于访问目标主机上的文件。

--file-read = FILE .. 从目标主机读取文件。

--file-write = FIL .. 写入目标主机上的文件。

--file-upload = FI .. 上传目标主机上的文件。

--file-dest = FILE .. 主机的绝对文件路径写入和/或上传到。

模块:

这些选项可以用来增加检测和/或注入能力。

--icmp-exfil = IP_ .. “ICMP exfiltration”注射模块。(例如'ip_src = 192.168.178.1,ip_dst = 192.168.178.3')。

--dns-server = DNS .. “DNS exfiltration”注入模块。(用于DNS exfiltration攻击的域名)。

--shellshock '炮弹'注射模块。

注射:

这些选项可用于指定要注入的参数提供定制注射有效载荷。

-p TEST_PARAMETER 可测试参数。

--suffix = SUFFIX 注入有效载荷后缀字符串。

--prefix = PREFIX 注入有效载荷前缀字符串。

--technique = TECH 指定使用的注射技术。

--maxlen = MAXLEN 设置时间相关输出的最大长度注射技术(默认值:10000个字符)。

--delay = DELAY 延迟每个HTTP请求之间的秒数。

--time-sec = TIMESEC 延迟OS响应的秒数(默认值1)。

--tmp-path = TMP_P .. 设置Web服务器临时目录的绝对路径。

--web-root = WEB_R .. 设置Web服务器文件根目录(例如,“在/ var / WWW”)。

--alter-shell = AL .. 使用替代的os-shell(例如“Python”)。

--os-cmd = OS_CMD 执行单个操作系统命令。

--os = OS 将后端操作系统强制为此值。

- tamper = TAMPER 使用给定的脚本来篡改注入数据。

--msf-path = MSF_P .. 设置安装了metasploit的本地路径。

检测:

这些选项可用于自定义检测阶段。

--level = LEVEL 要执行的测试级别(1-3,默认值:1)。

- skip-calc 跳过检测期间的数学计算相。

--skip-empty 用空值跳过测试参数。

其它:

--dependencies 检查第三方(非核心)依赖关系。

--skip-waf 跳过启发式检测WAF / IPS / IDS保护。

--mobile 通过HTTP User-Agent头模拟智能手机。

--offline 工作在离线模式。

--wizard 初学者用户的简单向导界面。

commix 效果与评价:

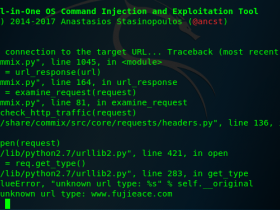

由于此工具没有一个示例,自己用语法+选项来运行了一下,总是会报一个错误,可以说此工具也算是失效了吧。我感觉目前kali好多工具都处于失效状态。

在线视频地址:

优酷:http://v.youku.com/v_show/id_XMzEwNTY5ODc3Mg==.html

腾讯:https://v.qq.com/x/page/w0564d793gf.html